Prošle nedelje, Microsoft je izdao upozorenje da se mreža botova (ili botnet) aktivno koristi za izvođenje naprednih password-spraying napada protiv korisnika Microsoft Azure usluge za računarstvo u oblaku. Najgori deo? Ovo traje već više od godinu dana.

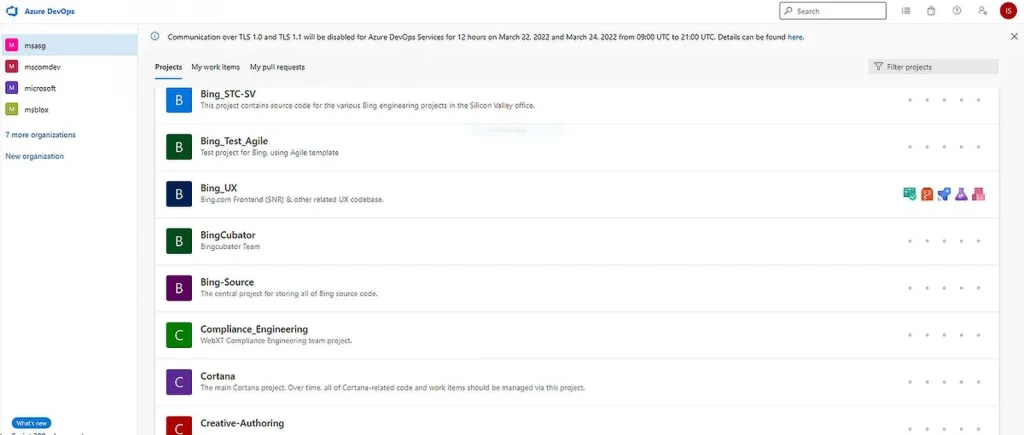

Kako izveštava Ars Technica, hakeri povezani sa kineskom vladom koristili su botnet – koji se uglavnom sastoji od TP-Link rutera, sa više od 16.000 kompromitovanih uređaja širom sveta – da bi sproveli napade i preuzimali Microsoft Azure naloge.

Password spraying je vrsta brute-force napada u kojem se vrši veliki broj pokušaja prijavljivanja sa više IP adresa, što otežava otkrivanje napada jer svaki pojedinačni uređaj pokušava prijavljivanje samo nekoliko puta. Sa hiljadama uređaja u botnetu, jasno je koliko ova metoda može biti potencijalno efikasna.

Kineski botnet je prvi put otkriven u oktobru 2023. godine od strane istraživača koji ga je nazvao Botnet-7777. Microsoft ga zvanično naziva CovertNetwork-1658, i ovaj botnet i dalje izvodi ove „vrlo prikrivene“ napade, iako u manjoj meri – trenutno je aktivno samo oko 8.000 kompromitovanih uređaja.

Prema navodima zvaničnika Microsoft-a:

„Bilo koji napadač koji koristi CovertNetwork-1658 infrastrukturu mogao bi da izvede password spraying napade u velikom obimu i znatno poveća verovatnoću uspešnog kompromitovanja kredencijala i početnog pristupa više organizacija u kratkom vremenskom roku. Ovaj obim, u kombinaciji sa brzim operativnim prenosom kompromitovanih kredencijala između CovertNetwork-1658 i kineskih aktera pretnji, omogućava potencijalne kompromise naloga u više sektora i geografskih regiona.“

Microsoft je takođe naveo da je Storm-0940 jedna od grupa koja koristi CovertNetwork-1658 i da ova grupa cilja istraživačke centre, vladine i nevladine organizacije, kao i advokatske firme, ne samo u Severnoj Americi i Evropi, već i u drugim regionima.

Kada je neki Azure nalog kompromitovan, zlonamerni akteri pokušavaju da prošire svoju infekciju na druge delove mreže, iznoseći podatke i instalirajući backdoor-ove za nastavak pristupa.