PKfail ranjivost u Secure Boot-u je sigurnosni problem koji potiče od proizvođača hardvera koji isporučuju uređaje sa poznatim kompromitovanim softverom.

Nakon dodatnih istraživanja, originalni istraživači su otkrili da je problem mnogo ozbiljniji nego što su prvobitno pretpostavili.

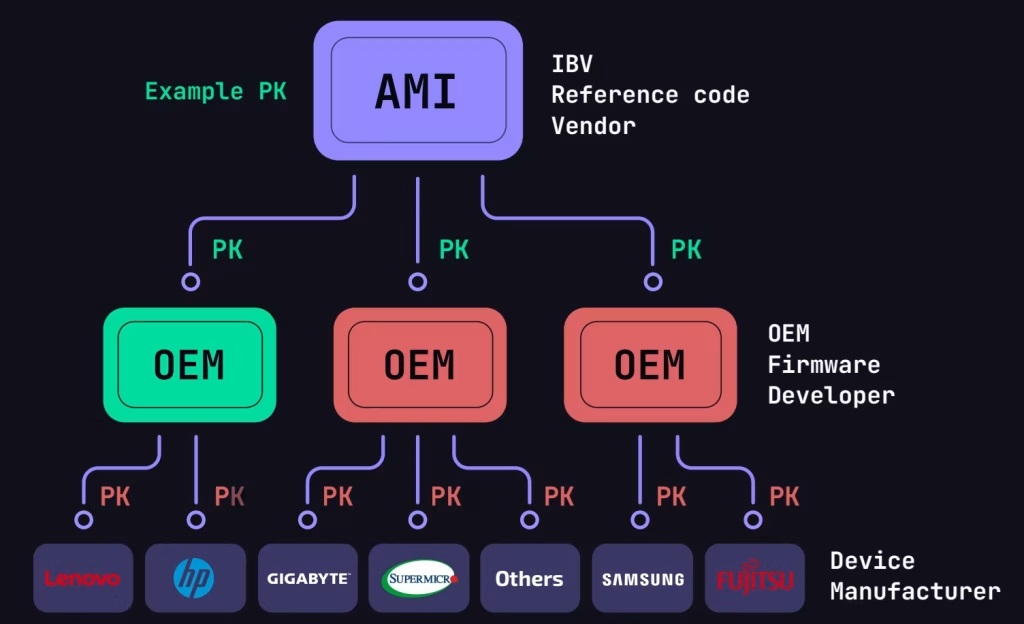

Kod koji vam omogućava da zaobiđete Secure Boot enkripciju (kako biste mogli da učitate softver u pre-boot okruženju) je procureo na otvoreni repozitorijum još 2022. godine. I pored toga što je to bio poznat problem, proizvođači su nastavili da isporučuju uređaje sa kompromitovanom sigurnošću. U stvari, mnogi od njih su isporučeni sa pre-produkcijskim upozorenjima poput „NE POVERAVAJTE“ još uvek u firmveru.

Originalni izdavač Binarly i drugi sigurnosni istraživači su pronašli mnogo više uređaja koji su podložni PKfail eksploataciji. Lista ranjivih uređaja je narasla skoro četiri puta u odnosu na prvobitno istraživanje, sada uključujući skoro hiljadu pojedinačnih modela desktop računara, laptopova i drugih x86-baziranih hardverskih uređaja.

Originalna lista uključivala je računare i matične ploče koje su proizvodili neki od najvećih imena u industriji, uključujući Dell, Acer i Intel. Sada, kada je problem postao šire poznat, lista se proširuje na druge proizvođače kao što su Fujitsu i Supermicro. Čak su i specijalizovani proizvođači poput Beelink-a i Minisforum-a podložni ovom problemu.

Čini se da problem prelazi daleko izvan okvira konvencionalnog hardvera i Windows baziranih PC-eva. Prema podacima iz Binarly-jevog online alata za detekciju, preduzetnički serveri, prodajni aparati, igračke konzole, pa čak i bankomati su pronađeni sa ovim javno dostupnim Secure Boot ključevima. Čak su i neki medicinski uređaji i mašine za glasanje prikazani u sistemu. Reći da je sve ovo „zabrinjavajuće“ bila bi blaža ocena.

Ipak, daljinsko iskorišćavanje Secure Boot-a bi bio ogroman poduhvat za hakere, tako da je PKfail ranjivost uglavnom relevantna za one koji bi mogli biti lično ciljani za krađu podataka ili nadzor. Mnogo je verovatnije da će je koristiti neko ko ide na ciljanu grupu poput multimilionera, ili grupa hakera koju sponzoriše država i koja se nada da će doći do vladinih ili industrijskih tajni. Bez obzira na to, Binarly upozorava da se PKfail ranjivost već aktivno koristi u stvarnom svetu.

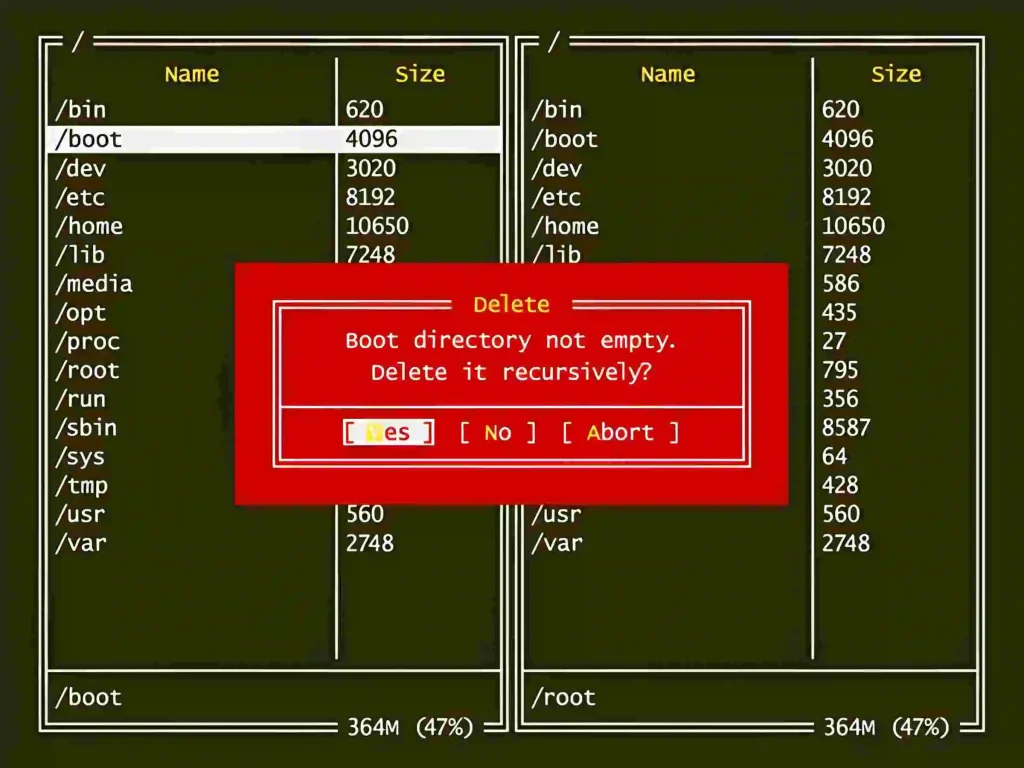

Ako posedujete pogođeni uređaj, rešenje za PKfail je ništa manje od BIOS ili UEFI ažuriranja od proizvođača matične ploče vašeg PC-a. Možete koristiti Binarly-jev online alat za detekciju kako biste proverili da li je vaš PC pogođen.